Déployer Azure RMS pour DAC

Nous avons vu dans un billet précédent le mise en oeuvre d’une protection de données (type DRM) à partir de l’architecture présente sur site de l’entreprise (On – Premise). Dans ce billet, nous allons aborder la fonction disponible sur la plateforme Azure . Ce système permet de répondre à de nouvelles exigences :

- Pouvoir accéder aux documents hors bureaux tout en proposant une couche de sécurité

- Permettre aux utilisateurs d’ouvrir des documents avec du matériel personnel au travail

- Appliquer une sécurité directement et instantanément aux documents

- Prise en charge des applications suite Office

L’implémentation d’ Azure Right Management se fait en 3 parties. Nous allons commencer par l’activation de l’option sur le tenant ensuite nous allons connecter notre architecture On-Premise .

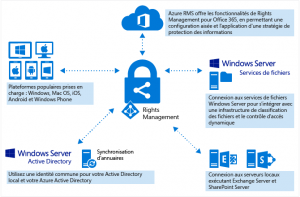

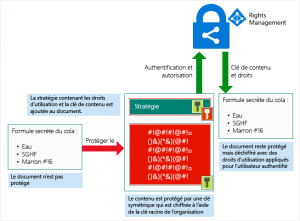

Mais avant toute chose voici ci-dessous un schéma récapitulatif du fonctionnement d’ Azure Right Management .

Pour assurer le lien entre le On-line et notre On-Premise nous allons synchroniser les utilisateurs sur les deux Active Directory . Pour ensuite utiliser l’outil Connecteur RMS pour synchroniser les règles du serveur RMS.

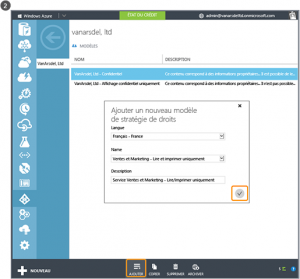

Activation sur le Tenant AZURE

Pour activer RMS ,il suffit de se rendre dans le menu Active Directory -> onglet Gestion des droits -> Activer . Il est important de se connecter avec le compte administrateur pour réaliser cette opération.

Après activation, il existe 2 règles par défaut.

Dans la partie suivant nous allons connecter le serveur RMS On-Premise avec le tenant Azure pour utiliser toutes ses règles.

Connecteur RMS

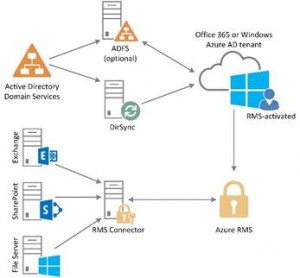

Maintenant que avons activé Azure RMS et que nos utilisateurs sont présents sur les deux Active Directory , nous allons lier notre serveur RMS avec le tenant Azure . Pour commencer l’opération nous allons installer le module RMS connector disponible depuis le site de Microsoft.

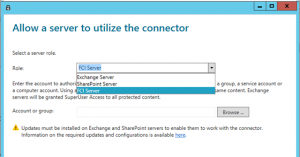

Voici un schéma ci-dessous expliquant le principe du Connector RMS .

L’installation est une étape qui se réalise en peu de temps et qui demande uniquement les identifiants du compte administrateur du tenant Azure . Il est important de se connecter avec l’utilisateur administrateur sur le serveur. Le connecteur est principalement installé sur le serveur de fichier, et va ensuite pointer sur tous les autres serveurs de fichier.

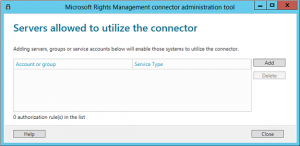

Maintenant que notre outil est installé, nous allons l’exécuter pour finaliser la configuration. L’étape qui suit consiste à renseigner quels serveurs vont être relayés avec les groupes qui vont être autorisés à consulter les dossiers/documents.

Il est également possible de le coupler avec Exchange pour ainsi protéger les emails directement.

Pour clore ce chapitre nous allons passer au logiciel qui va nous permettre d’ouvrir les documents protégés hors domaine. Ce logiciel permet également de protégé directement les documents.

Cette application s’appelle Microsoft RMS se télécharge via ce lien. Son installation est simple, rapide et demande aucune manipulation particulière. Une fois l’installation terminée un redémarrage est requis pour assurer le bon fonctionnement de l’application. Sont utilisation est tout aussi simple, nous allons suivre le scénario suivant : Alice envoie un mail avec en pièce joint un document qu’elle veut protéger à Bob. Ce menu se trouve dans Outlook :

Ensuite une nouvelle page s’ouvre Partager le fichier protégé pour nous permettre de renseigner l’utilisateur destinataire ainsi que les droits qu’il lui sont accordés.

Bob peut à présent ouvrir la pièce jointe. Il est d’abord invité à se connecter pour confirmer qu’il est bien le destinataire souhaité. Lorsque Bob consulte le document, il voit également les informations d’accès restreint qui lui indiquent qu’il peut afficher et modifier le document, mais pas le copier ou l’imprimer. Alice reçoit un message électronique lui indiquant que Bob a ouvert avec succès le document qu’elle a envoyé, ainsi que le moment auquel il y a accédé. Voici un schéma récapitulatif du fonctionnement de Azure RMS.

Je travaille actuellement en tant qu’Enterprise Architect pour le groupe CAPGEMINI. Acteur et expert communautaire reconnu depuis de nombreuses années, j’anime ce site autour des technologies Microsoft, des thématiques du Cloud, des infrastructures, … Je suis également à l’origine de nombreuses publications dans la presse IT.