Passwordless avec Azure AD

septembre 11, 2019

Azure Sentinel: le SIEM de Microsoft

mars 1, 2019

Windows Defender ATP: tour d’horizon

décembre 4, 2018

Configurer simplement NGINX

novembre 20, 2018

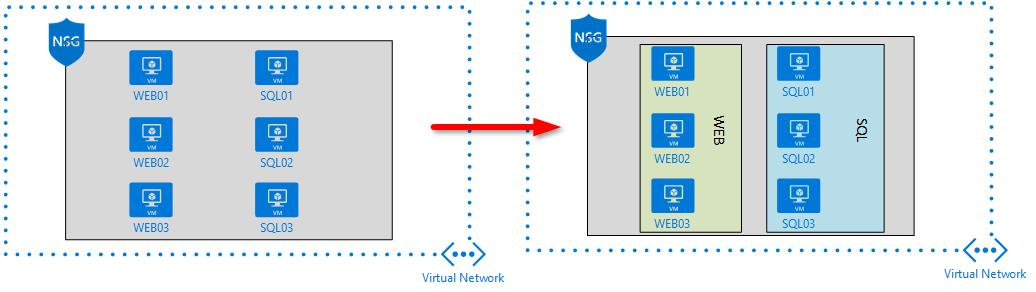

Application Security Group dans Azure

avril 3, 2018

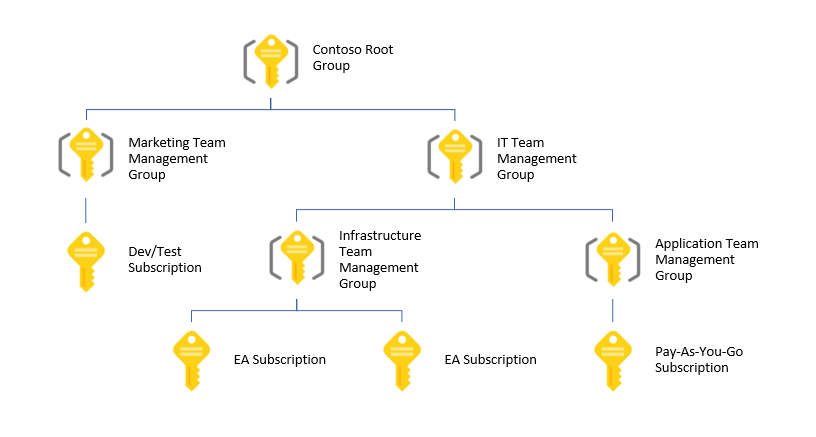

La gouvernance avec Azure Policy

mars 22, 2018

Les termes RPO et RTO

juin 18, 2017

Bonnes pratiques d’une PKI ADCS

mai 6, 2017

Bonnes pratiques d’une PKI ADCS

mai 19, 2016

Déployer Azure RMS pour DAC

mai 11, 2016

Déployer AD RMS pour DAC

mai 11, 2016

Auditer vos serveurs de fichiers

janvier 15, 2015